Die Prozessindustrie stellt hohe Anforderungen an die IT-Infrastruktur. Zum einen sind die rechtlichen Vorgaben streng, zum anderen bestimmen Eigenheiten von Branche und Betreiber, welche Software-Produkte eingesetzt werden. Generell ist die Prozessindustrie eher konservativ eingestellt und verhält sich bei der Einführung von neuen Technologien meist zögerlich. „Never touch a running system“ lautet vielerorts die Devise. Dies gilt auch für den Datenaustausch.

Dabei entspricht es nicht mehr dem Stand der Technik, Dokumente, Daten und Updates mittels Datenträger auszutauschen. Die Automatisierungsexperten von Rösberg prüften daher am Markt vorhandene Tools zur Datenübertragung. Keines der getesteten Tools erfüllte die gestellten Anforderungen vollständig. Daher kamen die Automatisierungsexperten zu dem Schluss, eine eigene Automation-Security-Lösung zum sicheren Datenaustausch speziell für Anwendungen in der Prozessindustrie zu entwickeln. Ein wesentlicher Fokus lag dabei auf den rechtlichen Vorgaben rund um IT- und Automation-Security.

Rechtliche Vorgaben bei Software-Sicherheit

Im Bereich kritischer Infrastrukturkomponenten spielt Sicherheit eine entscheidende Rolle. Denn diese Infrastrukturkomponenten übernehmen wichtige gesellschaftliche Funktionen, beispielsweise im Bereich der Energieversorgung, Wirtschaft, Gesundheit und Nahrungsmittelproduktion. Eine Störung hätte erhebliche Auswirkungen, weshalb gesetzliche Vorgaben und Normen die Sicherheit gewährleisten. Besonders hervorzuheben sind hierbei das IT-Sicherheitsgesetz, die ISO 27001 und die IEC 62443.

Das IT-Sicherheitsgesetz (Gesetz zur Erhöhung der Sicherheit informationstechnischer Systeme) ist zentral für die IT-Sicherheit und richtet sich vor allem an die Betreiber kritischer Infrastrukturen. Gesetzlich müssen Sicherheitsproblematiken an das Bundesamt für Sicherheit in der Informationstechnik (BSI) weitergeleitet werden, und der Betreiber ist dazu verpflichtet, Präventivmaßnahmen wie Systemhärtungen durchzuführen.

Bei der ISO 27001 liegt der Schwerpunkt auf Informationssicherheit innerhalb von Organisationen. Sie spezifiziert die Anforderungen für Einrichtung, Umsetzung, Aufrechterhaltung und fortlaufende Verbesserung eines dokumentierten Informationssicherheits-Managementsystems (ISMS). Dazu benennt sie Anforderungen, wie geeignete Sicherheitsmechanismen implementiert werden sollen. Außerdem legt sie ein wesentliches Augenmerk auf die permanente Sicherung kritischer Daten.

Die IEC 62443 (Industrielle Kommunikationsnetze –IT-Sicherheit für Netze und Systeme) schließlich beschreibt Standards der IT-Security. Als Normenserie zur Anwendung in der branchenübergreifenden Prozessindustrie werden die Themen Management Systeme, Industrial IT-Security und Embedded Security behandelt. Die Norm beschreibt Grundkonzepte und Strategien, wie die Risikoanalyse zur Bestimmung eines Sicherheitsgrades durchgeführt werden. Weiterhin geben sogenannte Security Levels einen Überblick über die möglichen Auswirkungen bei Ausfall oder Störung verschiedener Komponenten und Systeme.

Getestet und für schlecht befunden

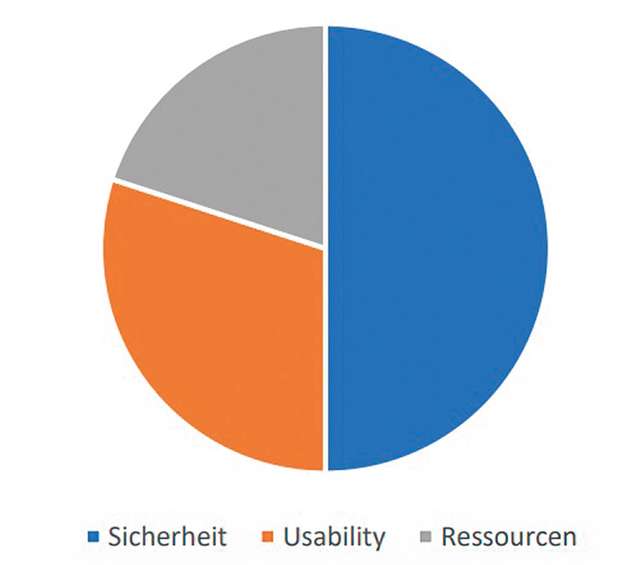

Werden Softwarelösungen für die Prozessindustrie entwickelt, müssen sie also den strengen Normen und gesetzlichen Vorgaben entsprechen. Bei der Evaluierung vorhandener Lösungen für den Datenaustausch war Sicherheit daher das wesentliche Kriterium, gefolgt von Usability und Systemressourcen. Keine der getesteten Softwarelösungen konnte diesen Kriterien ausreichend gerecht werden. Die getesteten Lösungen verwendeten zum Teil weder Zugriffskontrollen noch eine Nutzerverwaltung zum gesicherten Dateizugriff. Die Usability einzelner getesteter Lösungen ließ zu wünschen übrig.

Weitere Anwendungen waren als Cloud-Lösung konzipiert, die einen aktuellen Browser zur fehlerfreien Darstellung voraussetzte. Beim industriellen Einsatz ist dies nicht durchgängig gewährleistet. Des Weiteren war das Cloud-Hosting auf Fremdservern mit sensiblen Anlagendaten aufgrund fehlender Internetverbindung und unsicherem Datenverbleib nicht machbar. Ähnliches gilt für Anwendungen, die vorhandene Systemressourcen auslasten und somit den eigentlichen Betrieb stören können.

Maßgeschneidert für die Prozessindustrie

Simon Hofmann, Automation Security Specialist bei Rösberg Engineering, hat sich mit verschiedenen Softwarelösungen eingehend befasst und kam zu dem Schluss: „Die untersuchten Tools entsprachen nicht den hohen Sicherheitsanforderungen der Prozessindustrie. Auch die schlecht gestalteten User Interfaces empfehlen die Softwarelösungen nicht gerade für den Praxiseinsatz. Wir haben daher überlegt, wie wir ein maßgeschneidertes Tool für den sicheren Datenaustausch in der Prozessindustrie umsetzen können.“ Dabei entstand ein verhältnismäßig schlankes Tool, das sich auf die tatsächlich notwendigen Funktionalitäten für den Datenaustausch selbst konzentriert.

Der Fokus liegt auf der sicheren Datenübertragung mit Verschlüsselung. Eine intuitive, browserunabhängige Nutzeroberfläche erleichtert zudem das Arbeiten mit der Software. Unter den genannten Rahmenbedingungen der IEC 62443 sowie einem ISMS lässt sich eine Anlage damit optimal schützen und betreiben. Die so entstandene Automation-Security-Lösung wird in die hauseigene Produktlinie Plant Assist Manager (PAM) integriert. Sie ist aber auch als alleinstehendes Tool unter dem Namen Rösberg DataGateway erhältlich. Bei ersten Anwendern ist das Tool bereits vermarktet und im Einsatz.