Power side-channel attacks sind Angriffe, die Schwankungen im Stromverbrauch ausnutzen, um sensitive Daten wie beispielsweise kryptografische Schlüssel zu extrahieren. Da Strommessungen mit einer Malware bisher zu ungenau und zu schlecht aufgelöst waren, erforderten solche Attacken den physischen Zugriff auf das jeweilige Zielgerät sowie spezielle Messgeräte wie ein Oszilloskop.

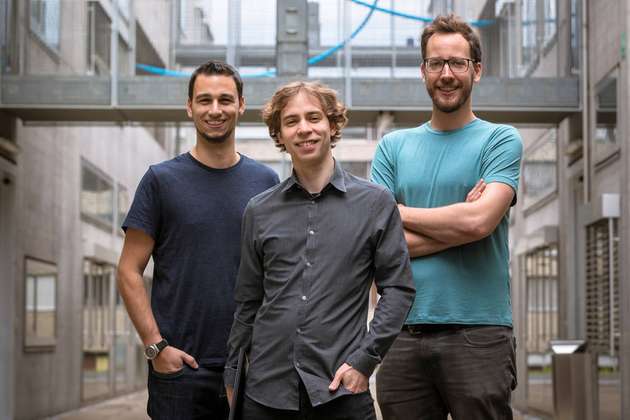

Forschende am Institut für Angewandte Informationsverarbeitung und Kommunikationstechnologie der TU Graz beschäftigen sich schon seit Längerem mit strombasierten Seitenkanälen. 2017 begannen sie damit, softwarebasierte Stromangriffe zu untersuchen.

Gemeinsam mit Kollegen von der University of Birmingham und des Helmholtz-Zentrums für Informationssicherheit (CISPA) ist ihnen nun der finale Schritt gelungen. Mit Platypus präsentieren sie eine Methode, die power side-channel attacks auch ohne physischen Zugriff erlaubt. Betroffen sind Desktop-PCs, Laptops und Cloud-Computing-Server von Intel und AMD.

RAPL-Interface und SGX-Enklaven als Schlüssel

Zum einen bedienen sich die Forschenden dem RAPL-Interface (Running Average Power Limit), das in Intel- und AMD-CPUs verbaut ist. Dieses Interface überwacht den Energieverbrauch in den Geräten und sorgt dafür, dass diese nicht überhitzen oder zu viel Strom verbrauchen.

RAPL wurde so konfiguriert, dass der Stromverbrauch auch ohne Administrationsrechte mitprotokolliert werden kann. Das bedeutet, dass sich die Messwerte ohne jegliche Berechtigungen auslesen lassen.

Zum anderen missbraucht die Gruppe Intels Sicherheitsfunktion „Software Guard Extensions“ (SGX). Diese Software verlagert Daten und kritische Programme in eine isolierte Umgebung (sogenannte Enklaven), wo sie auch dann sicher sind und ausgeführt werden können, wenn das Betriebssystem bereits kompromittiert ist.

Kombination für (un)erwünschtes Ergebnis

Die Forschenden führten diese beiden Techniken nun in ihren Angriffsmethoden zusammen. Mithilfe eines kompromittierten Betriebssystems, das auf Intel SGX abzielt, brachten sie den Prozessor dazu, innerhalb einer SGX-Enklave gewisse Befehle zigtausend-fach auszuführen.

Über das RAPL-Interface wurde der Stromverbrauch jedes einzelnen dieser Befehle gemessen. Die Schwankungen der Messwerte lieferten schließlich Rückschlüsse auf Daten und den kryptografischen Schlüssel. In weiteren Szenarien zeigte das Team zudem, dass auch Angreifende ohne Administrationsrechte das Betriebssystem attackieren und von dort geheime Daten stehlen können.

Behebung durch Sicherheitsupdates

Bereits im November 2019 haben die TU-Graz-Informatiker Moritz Lipp, Andreas Kogler und Daniel Gruss gemeinsam mit ihrem Ex-Kollegen Michael Schwarz und David Oswald von der University of Birmingham Intel und AMD über ihre Entdeckungen informiert. Die Unternehmen haben jetzt Lösungen erarbeitet, die von den Nutzern unbedingt eingespielt werden sollten.

Ein Sicherheitsupdate erlaubt den Zugriff auf den RAPL-Messzähler dann nur noch mit Administratorenrechten. Und weitere Updates für die betroffenen Prozessoren selbst sorgen dafür, dass der Stromverbrauch so zurückgegeben wird, dass die feinen Unterschiede in den Befehlen nicht mehr erkennbar sind.