Xavier Bignalet ist mit diesem Beitrag im E&E-Kompendium 2020 als einer von 100 Machern der Elektronikwelt vertreten. Alle Beiträge des E&E-Kompendiums finden Sie in unserer Rubrik Menschen.

Das Internet der Dinge hat die Gefahr von Hackerangriffen im gesamten Markt massiv erhöht. Jedes IoT-Gerät stellt einen potenziell anfälligen Endpunkt dar, und der Anstieg erfolgreicher Angriffe auf softwarebasierte Abwehrmechanismen hat gezeigt, dass dieser Ansatz völlig unzureichend ist – insbesondere bei Anwendungen, die kleine Mikrocontroller verwenden.

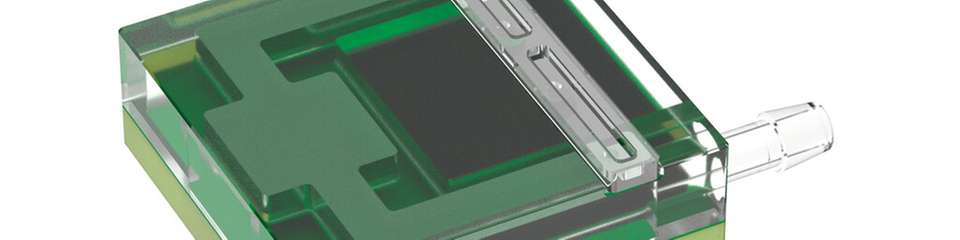

Um diese Verwundbarkeit zu verringern, schreiben Best Practices der Branche vor, dass das Authentifizierungsmodell der vernetzten Einrichtung durch ein Secure Element verstärkt wird, das zum Speichern privater Schlüssel und zur Handhabung kryptoalgorithmischer vertraulicher Informationen konfiguriert wurde. Leider war es aufgrund Einschränkungen in der Lieferkette schwierig, diesen Ansatz für die meisten kleinen bis mittleren Implementierungen zu berücksichtigen.

Auf das richtige Security-Konzept setzen

Mit der richtigen Plattform ist es möglich, IoT-Anwendungen den hardwarebasierten Schutz vorinstallierter Secure Elements zu bieten. Diese muss die Fertigung von Secure Elements mit der Vorkonfiguration und Vorbereitung der IoT-Geräte während des Herstellungsprozesses kombinieren. Nur dann kann hardwarebasierter sicherer Schlüsselspeicher mit einem generischen Zertifikat mit wesentlich geringerer Komplexität bereitgestellt werden, als dies bisher von Drittanbietern, PKI-Dienstanbietern (Public Key Infrastructure) und Zertifizierungsstellen möglich war.

Es gibt keinen „One-Size-Fits-All“-Ansatz für die IoT-Sicherheit, und jede Umsetzung erfordert einen eigenen, in mehrere Schichten unterteilten Sicherheitsansatz. Allgemein anerkannt ist, dass alles, was an einem Verschlüsselungssystem öffentlich bekannt ist, nach Kerckhoffs’ Prinzip der Kryptographie sicher sein sollte, solange sein Schlüssel privat bleibt.

Der Schlüssel spielt eine entscheidende Rolle, da er die Antwort auf eine Herausforderung liefert, die es Client und Host ermöglicht, die Authentizität der „vertrauenswürdigen Identität“ eines Geräts festzustellen – bevor dieses kommunizieren, Daten austauschen oder Transaktionen durchführen kann.

Secure Element nutzen

Zunächst muss jedem IoT-Gerät ein Secure Element zugewiesen werden, das als Companion-IC des Mikrocontrollers fungiert. Das Secure Element muss dann für die jeweiligen Anwendungen ordnungsgemäß konfiguriert und mit den Anmeldeinformationen und anderen Verschlüsselungs-Assets versehen werden, die für das angegebene Authentifizierungsmodell verwendet werden.

Anschließend muss das Gerät mit den entsprechenden vertraulichen Informationen der definierten Anwendungsfälle versehen werden, ohne dass dies zu irgendeinem Zeitpunkt während der Fertigung offengelegt wird. Dieses Verfahren ist für die meisten kleinen oder mittelgroßen Projekte oft nicht erschwinglich.

IoT-Hersteller waren bisher nur bereit, den Aufwand für diesen hardwarebasierten Authentifizierungsmechanismus zu schultern, wenn Bestellungen mit hohen Stückzahlen eingingen – aber nun ebnet die Halbleiterindustrie den Weg für die allgemeine Einführung. Microchip ist der erste Anbieter, der diese Funktion bei ausreichend kleinen Stückzahlen anbietet, sodass sich eine sichere Authentifizierung für Projekte jeder Größe umsetzen lässt.

Steht eine Plattform bereit, gibt es mehrere Möglichkeiten, einen sicheren Schlüsselspeicher zur Geräteauthentifizierung bei beliebigen Stückzahlen einzusetzen. So können einige Hersteller von IoT-Produkten die Zero-Touch-Option vorbereiteter Secure Elements nutzen. Damit werden der private Schlüssel und die generischen Zertifikate des Secure Elements während der Fertigung in einer sicheren Einrichtung erzeugt und bleiben während des gesamten sicheren Bereitstellungsprozesses unentdeckt. Sie bleiben während des Versands sicher im Inneren des Secure Elements eingeschlossen und durchlaufen ein automatisiertes IP-basiertes Cloud- oder LoRaWAN-Onboarding.

Hersteller können auch mehr als nur die Authentifizierung vom Gerät zum Netzwerk für einige oder alle ihre Produkte benötigen. Einige möchten zum Beispiel mit ihrer eigenen Zertifikatskette arbeiten, aber dennoch die Vorteile vorkonfigurierter Anwendungen nutzen, was die Anpassungszeit und Komplexität verringert und keine kundenspezifischen Teilenummern erforderlich macht.

Beispiele für vorkonfigurierte Anwendungen reichen von grundlegenden Sicherheitsmaßnahmen wie die zertifikatbasierte TLS-Authentifizierung (Transport Layer Security) bis hin zur LoRaWAN-Authentifizierung, sicherem Booten, OTA-Updates (Over-the-Air), IP-Schutz, Benutzerdatenschutz und Schlüsselrotation. Andere Hersteller werden anpassbare Optionen benötigen, die über die grundlegenden Anwendungsfälle hinausgehen.

Fazit

Die neuesten Entwicklungen rund um die hardwarebasierte Sicherheit machen es für Unternehmen mit jeder Projektgröße heute einfach und kostengünstig, ein Secure Element in ihre IoT-Geräte zu integrieren. Die Hürden, die bisher mit der Konfiguration und Bereitstellung von Secure Elements verbunden waren, sind beseitigt; eine sichere Lieferkette wurde etabliert und es wird nun möglich sein, die branchenüblichen Best Practices für die Authentifizierung auf alle vernetzten Geräte im gesamten IoT zu erweitern.