Die neue Maschinenverordnung (MVO), die ab 20. Januar 2027 rechtsverbindlich für alle EU-Staaten gilt, regelt unter anderem auch die Anforderungen für den Maschinenbau, die sich aus dem Cyber Resilience Act (CRA) der EU ergeben.

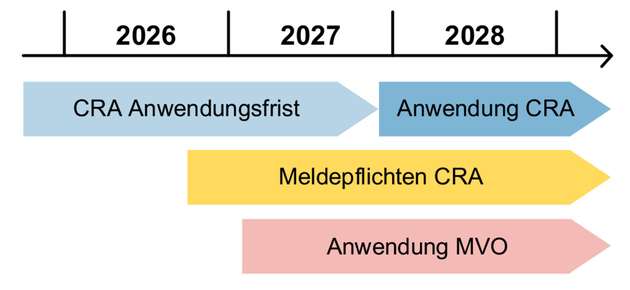

Der CRA, der am 10. Dezember 2024 in Kraft getreten ist, muss mit dem Stichtag 11. Dezember 2027 vollständig angewendet werden. Zusätzlich gibt es aber Meldepflichten für Schwachstellen und Cybervorfälle, die bereits am 11. September 2026 beginnen. Ziel des CRA ist es, die Widerstandskraft der EU gegen Cyberattacken auf digitale Systeme, Produkte und Prozesse (Hard- und Software) zu erhöhen. Anlagen und Maschinen sowie die dazugehörigen wirtschaftlichen Prozesse sind schon heute vielfältigen Angriffen über lokale digitale Schnittstellen oder über IT-Netzwerke ausgesetzt. Diese Angriffe zielen im Maschinenbau häufig auf die Integrität und Verfügbarkeit von Produktionsprozessen und weniger auf das Abgreifen von Daten und Informationen aus diesen Prozessen.

Die funktionale Sicherheit von Maschinen und Anlagen ist in besonderer Weise verwundbar, weil Sicherheitssysteme bereits bei geringfügigen Beeinträchtigungen die Maschine in einen sicheren Zustand überführen müssen, das heißt die Maschine muss stillgesetzt werden. Deshalb sind die wirtschaftlichen Auswirkungen derartiger Cyberangriffe so gravierend.

Pflichten der Hersteller

Der CRA verpflichtet die Hersteller, Produkte in Übereinstimmung mit den grundlegenden Anforderungen von Anhang I der Verordnung zu entwickeln und herzustellen.

Zu den grundlegenden Anforderungen zählen:

Das Produkt darf nur ohne bekannte Schwachstellen in Verkehr gebracht werden

Sichere Standardeinstellungen

Die Bereitstellung von Sicherheitsupdates

Der Schutz vor unbefugtem Zugriff

Ein Design mit limitierter Angriffsfläche („Security by Design“)

Zudem wird die Erstellung einer technischen Dokumentation für Hardware und Software gefordert sowie die Beachtung einer Sorgfaltspflicht bei der Integration von Komponenten, die von Dritten bezogen werden. Dies gilt selbstverständlich auch für Softwaremodule, die in Komponenten oder Maschinen integriert werden.

Darüber hinaus sind die Hersteller zu einem kontinuierlichen Schwachstellenmanagement verpflichtet. Sie müssen Sicherheitslücken über den gesamten Produktlebenszyklus schließen, mindestens jedoch über fünf Jahre. Außerdem müssen sie Software-Updates mindestens über zehn Jahre zur Verfügung stellen.

Zum Schwachstellenmanagement zählen (Anhang I / Teil 2):

Die Meldung, Behebung und Dokumentation von Schwachstellen

Die Erstellung einer SBOM (Dokumentation Softwareversionsverlauf aller Komponenten)

Die regelmäßige Überprüfung der Cyber-Security

Meldepflichten gegenüber ENISA und CSIRT (EU-Agenturen)

Meldepflichten bei Sicherheitslücken

Damit die Nutzer so schnell wie möglich beispielsweise mit einem Software-Update eine Sicherheitslücke schließen können, müssen sowohl die Nutzer als auch die Agentur der Europäischen Union für Cybersicherheit (ENISA) informiert werden, sobald eine aktiv ausnutzbare Schwachstelle bekannt wird.

Zu den Meldepflichten des Herstellers zählen (Artikel 14):

Meldung nach Kenntnis jeder aktiv ausgenutzten Sicherheitslücke oder jedes Vorfalls an ENISA & CSIRT

Meldung mit Information und gegebenenfalls Abhilfemaßnahmen innerhalb von 72 Stunden

Abschlussbericht zu ausgenutzten Sicherheitslücken und Vorfällen mit: Beschreibung, Schweregrad und Auswirkungen der Attacke; Möglichen Ursachen und beteiligten Akteuren; Sicherheitsupdates und Bereitstellung von Abhilfemaßnahmen für betroffene Nutzer

Die Meldepflicht tritt bereits 21 Monate nach dem Inkrafttreten der CRA-Verordnung, also im September 2026, in Kraft.

Umsetzung der Anforderungen

Zur Umsetzung der Anforderungen kann der Maschinenbauer auf unterschiedliche Normenwerke zurückgreifen. Die normativen Anforderungen für Cyber-Security legt unter anderem die IEC 62443 fest. Sie definiert Schutzziele und Security Level sowie Verfahren, wie die Anforderungen an die Cyber-Security für industrielle Automatisierungssysteme realisiert werden können. Technische Anforderungen an Systeme (IEC 62443-3-3) und Produkte (IEC 62443-4-2) werden in der Norm durch sogenannte Security Level (SL) bewertet. Die verschiedenen Level geben dabei die Widerstandsfähigkeit gegenüber potenziellen Angreifern mit unterschiedlichem Wissen und Ressourcen an. Der Hersteller von Komponenten und Maschinen muss analysieren, welches Security Level beziehungsweise welche Security-Eigenschaften eine Komponente oder Maschine benötigt, um den identifizierten potenziellen Angriffen standzuhalten.

Auf Basis dieser Risikobewertung müssen geeignete Kontrollmechanismen implementiert werden, die Schutz vor unbefugtem Zugriff bieten. Das können Authentifizierungs-, Identitäts- oder Zugangsverwaltungssysteme sein, die die Integrität gespeicherter, übermittelter oder anderweitig verarbeiteter Daten – ob personenbezogener oder sonstiger Daten – sicherzustellen sowie Befehle, Programme und Konfigurationen vor Manipulation schützen.

Damit ist die IEC 62443 eine gute Orientierungshilfe für Hersteller und Maschinenbetreiber, um Cyber-Security effektiv umzusetzen. Für die Cyber-Security-Aspekte von Komponenten gibt es zusätzlich das Normungsvorhaben der IEC 63208. Der finale Entwurf (FDIS) dieser Norm liegt seit Mai 2025 vor, und mit der Verabschiedung wird spätestens Anfang 2026 gerechnet. Die IEC 63208 greift die Systematik der IEC 62443 auf und erweitert die Cyber-Security-Anforderungen auf den Produktbereich der kommunikationsfähigen Niederspannungsschaltgeräte.

Lösungsansätze für den Maschinenbau

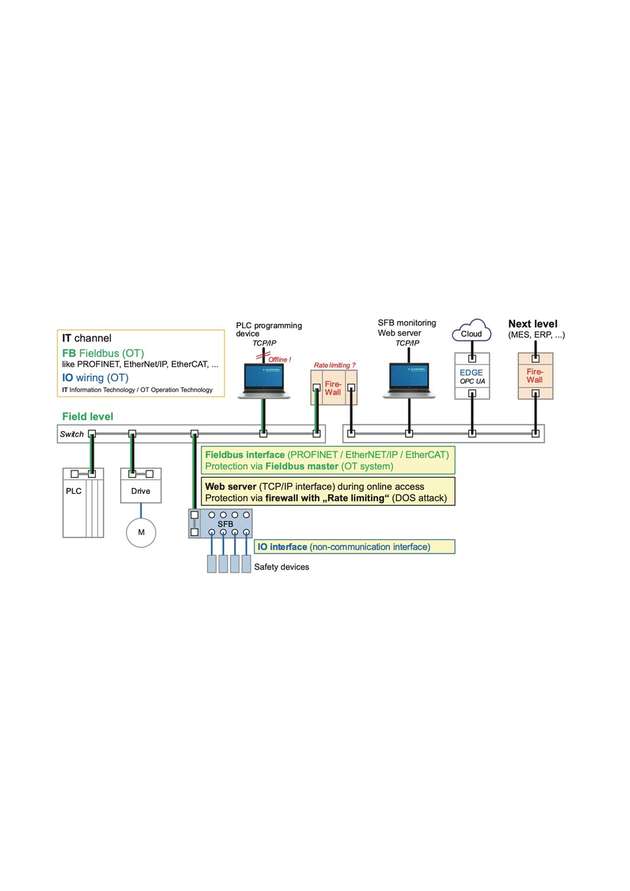

Es ist hilfreich, im ersten Schritt ein Systemlayout der Maschine zu erstellen, um die Netzwerktopologie zu analysieren. Hierbei gilt es, sowohl den OT-Bereich der maschinennahen Feldbussysteme als auch die Einbindung der Maschine in das IT-Netzwerk der Anlage und der Fertigungsstätte zu betrachten.

Meist ist es sinnvoll, die unterschiedlichen Netzwerkbereiche zu segmentieren und an den Übergängen mit Hilfe von Firewalls abzusichern. Zusätzlich sollten die Zugriffe auf den OT-Bereich über die IT-Schnittstellen zur Programmierung und zu Servicezwecken abgesichert werden und gegebenenfalls nur offline zulässig sein.