Gut 100 Millionen Zeilen Programmiercode stecken heute in einem modernen Fahrzeug: siebenmal so viel wie in einer Boeing 787. Das Auto ist längst zum fahrenden Computer geworden. Ebenso wie ein Computer kann es Opfer von Hackern, Viren, Trojanern oder Spam werden.

Anfang 2018 warnte der IT-Sicherheitsspezialist Kaspersky vor Sicherheitslücken in mobilen Apps für die Fahrzeug-Fernsteuerung. Im September 2018 veröffentlichten belgische Experten eine Schwachstelle im Funkschlüssel von Teslas Model S. Dank ihr konnten sie den Schlüssel in Sekundenschnelle klonen und das zugehörige Auto öffnen und starten.

Mit dem automatischen Notrufsystem eCall, über das seit April 2018 alle neuen Fahrzeugmodelle in der EU verfügen müssen, gibt es künftig noch mehr Angriffsziele für Cyberkriminelle. Nicht immer werden deren Angriffe dabei so glimpflich ausgehen wie beim angekündigten Hack des vernetzten Jeeps von „Wired“-Redakteur Andy Greenberg, der 2015 von zwei IT-Spezialisten per Fernsteuerung übernommen und sanft in einen Graben gesteuert wurde.

Schwachstellen im CAN-Bus

Die entsprechenden Schwachstellen können sich in Fahrzeugsystemen wie dem CAN-Bus, im Mobilfunknetz oder beim Backend der Automobilhersteller befinden. Daher müssen alle Datenströme im und um das Fahrzeug abgesichert werden – und zwar während dessen gesamter Lebensdauer von meistens 15 bis 20 Jahren. Denn trotz eingebauter IT-Sicherheit ab Werk und regelmäßigen Updates kann niemand garantieren, dass nicht doch Schlupflöcher für Hacker bleiben oder derzeit als sicher geltende Verschlüsselungen geknackt werden.

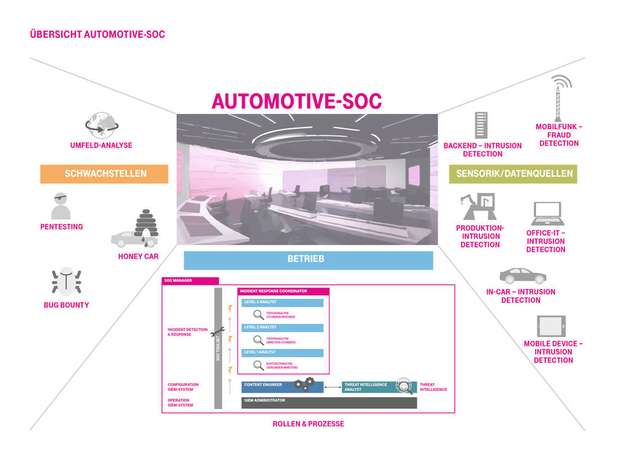

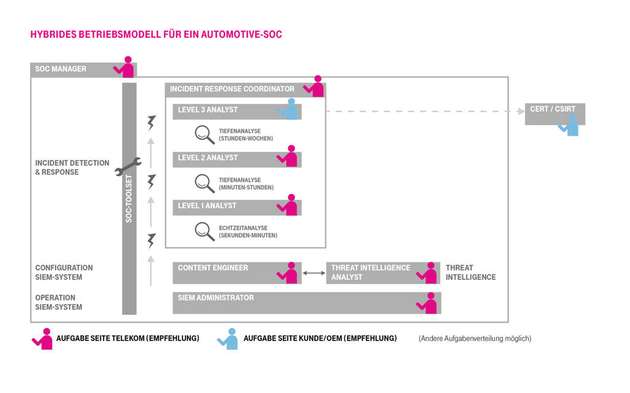

Es bleibt daher viel zu tun für die IT- und Fahrzeug-Security. Attacken sind oft nur erkennbar, wenn sich Anomalien in verschiedenen IT- und Telekommunikationssystemen sowie in mehreren Fahrzeugen miteinander in Verbindung bringen lassen. Hierfür sind zusätzliche IT-Infrastrukturen und -Prozesse erforderlich, die das Know-how von IT- und Security-Experten mit profunder Fahrzeug-Expertise in einem Automotive Security Operation Center (SOC) bündeln. Automobilunternehmen können ein Automotive-SOC selbst betreiben – etwa als Ergänzung zu einem bereits bestehenden IT-SOC – oder Teilaufgaben bis hin zum gesamten Betrieb an einen spezialisierten Dienstleister auslagern.

„Im Automotive-SOC laufen alle sicherheitsrelevanten Daten des Ökosystems ‚Vernetztes Fahrzeug‘ zusammen“, erklärt Christian Olt, Senior Security Manager im Bereich Automotive & Manufacturing bei T-Systems. „Das Cyberabwehr-Team des SOC besteht aus Security-Experten mit spezialisierten Aufgabenbereichen wie etwa der Bedrohungsanalyse.“

Um Risiken zu minimieren und Angriffe zu erkennen, abzuwehren und aufzuarbeiten, werten die SOC-Spezialisten rund um die Uhr Daten und Alarmmeldungen aus. Als zentrale Koordinationsstelle kann ein Automotive-SOC in kürzester Zeit auf Sicherheitsvorfälle reagieren und ist damit unentbehrlich für die IT-Sicherheit vernetzter Fahrzeuge. „Malware kann sich innerhalb weniger Minuten im gesamten Netzwerk ausbreiten und damit auch Autofahrer und Mitfahrer gefährden“, warnt Olt. „Das Zeitfenster für die Behebung von Fehlern in vernetzt fahrenden Autos ist sehr klein.“

Mit Honeypots Hacker locken

Um Cyberattacken zu erkennen, benötigt ein Automotive-SOC eine umfassende Datensammlung. Damit sich eine Attacke präzise von einer normalen Systemfunktion unterscheiden lässt, sind sicherheitsrelevante Daten aus allen Bereichen des automobilen Ökosystems erforderlich: vom Fahrzeug über das Backend bis hin zu den (mobilen) Endgeräten der Autofahrer.

Um darüber hinaus aktiv neue Schwachstellen und Angriffstechniken aufzudecken und eine umfassende Threat Intelligence zu schaffen, kann ein Automotive-SOC zusätzlich externe Quellen nutzen. Dazu gehören etwa der Austausch mit anderen Automotive-Sicherheitsexperten und der Einsatz sogenannter Honeypots, die gezielt Hacker anlocken, um deren Methoden zu studieren.

„Die Telekom betreibt in ihrem Netz rund 2.200 logische und mehr als 500 physische Honeypots“, erklärt Security-Experte Olt. Künftig könnten Sicherheitsforscher sogar ein „Honey-Car“ einsetzen: ein Fahrzeug mit schwach gesicherten Zugängen, das über das Internet angreifbar ist.

Machine Learning zur Abwehr

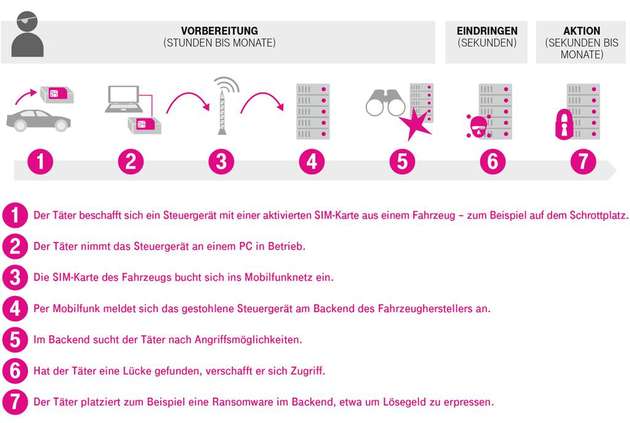

Eine zentrale Aufgabe des SOC liegt in der Auswertung von Detektionssystemen, die regelbasiert oder mithilfe von Machine Learning auffälliges Verhalten feststellen. Ein im Fahrzeug implementiertes Intrusion-Detection-System (IDS) zum Beispiel meldet ungewöhnliche Nachrichten aus dem Bordnetz und den Steuergeräten. Und ein Fraud-Detection-System erkennt anhand festgelegter Regeln den Missbrauch von Mobilfunkverbindungen – etwa wenn sich eine SIM-Karte nicht mit der Seriennummer des zugehörigen Steuergeräts im Netz anmeldet. Mobile Endgeräte der Autonutzer können ebenfalls zur Gefahr werden, wenn sie mit Malware verseucht sind und mit dem Fahrzeug verbunden werden. Auch für sie empfiehlt sich eine Schutz-App, die Auffälligkeiten an das SOC übermittelt.

Im Backend des Fahrzeugherstellers kontrolliert ein Detektionssystem unter anderem, wie häufig ein Fahrzeug bestimmte Dienste nutzt. Stellt das System beispielsweise fest, dass sich ein Auto ohne gültiges Sicherheitszertifikat authentifiziert oder jemand versucht, Protokolldateien (Logs) zu löschen, liegt der Verdacht eines Cyberangriffs nahe. Auch die Computer, Smartphones und Tablets der Mitarbeiter sind nicht vor Phishing-Attacken gefeit und müssen entsprechend geschützt werden, um Hackern keinen Zugang zu Backend und Produktion zu ermöglichen.

Um eine umfassende Gefahrenanalyse und -abwehr zu leisten, ist ein Automotive-SOC auf Daten aus allen potenziell relevanten Quellen angewiesen. Alle einlaufenden Daten werden bestmöglich strukturiert – zum Beispiel nach der Fahrzeugidentifikationsnummer (FIN). Dabei steht jedoch der Datenschutz stets an erster Stelle! Wenn Automobilhersteller Daten für ein SOC erfassen, müssen sie beispielsweise personenbezogene Daten vor der Weiterverarbeitung anonymisieren.

Denken wie ein Angreifer

Das Herzstück des Automotive-SOC ist ein Security-Information- und Event-Management-System (SIEM). „Seine Aufgabe ist es, potenzielle Cyberattacken zu identifizieren sowie Echtzeitanalysen und Sicherheitsreports zu ermöglichen“, weiß Olt. Hierfür sammelt das SIEM-System Logdateien aus verschiedenen Quellen wie dem IDS im Fahrzeug oder dem Fraud-Detection-System im Mobilfunknetz.

SIEM basiert auf Regeln, anhand derer das System die Daten korreliert und auf Indikatoren prüft, die auf eine Kompromittierung hindeuten. Dabei „denkt“ das System wie ein Angreifer, da die Regeln aus konkreten Angriffsszenarien abgeleitet sind. Diese beschreiben detailliert, wie ein Cyberkrimineller vorgeht – so etwa das in der entsprechenden Abbildung gezeigte Szenario eines Täters, der auf dem Schrottplatz ein Steuergerät mit aktivierter SIM-Karte aus einem Fahrzeug entnimmt.

Aus allen vorliegenden Informationen werden nach dem Wenn-Dann-Prinzip Analyseregeln für das SIEM-System entwickelt. Auf diese Weise erkennt das System verdächtige Vorfälle, erstellt Alarme und priorisiert diese je nachdem, wie kritisch sie sind.

Folgendes vereinfachtes Beispiel verdeutlicht das sehr gut: „Wenn das Telekommunikationsmodul eines Fahrzeugs versucht, sich am Backend ohne gültiges Sicherheitszertifikat anzumelden, dann löse einen Alarm aus. Wenn das Backend kurz danach eine Verbindung zu einer unbekannten IP-Adresse aufbaut, dann erhöhe die Priorität des Alarms.“

Neue Erkenntnisse aus der Bedrohungsanalyse, Rückmeldungen zu Fehlalarmen (False Positives) und die Einbindung neuer Logquellen helfen dabei, die Regeln stetig zu verbessern. Haben die SOC-Spezialisten einen SIEM-Alarm als Sicherheitsvorfall identifiziert, stoßen sie im Vorfeld definierte Gegenmaßnahmen an oder erarbeiten neue Reaktionswege.

Security als Hauptsorge bei autonomen Autos

Wie notwendig ein Automotive-SOC ist, lässt sich auch an Umfragen unter Autofahrern erkennen. Dem Marktforschungsinstitut Gartner zufolge lehnen mehr als die Hälfte aller Autofahrer in den USA und Deutschland das vollautonome Fahrzeug derzeit noch ab – aus Sorge vor mangelnder Security und technischen Fehlern. Und laut einer Studie des TÜV Rheinland würden 63 Prozent der Autofahrer in Deutschland, den USA und China nach einem Hackerangriff ihre Automarke wechseln. Damit das vernetzte Auto und autonomes Fahren also Erfolgsgeschichten werden können, hat die Cybersecurity oberste Priorität.