P&A:

Herr Dr. Horch, erklären Sie bitte wie Safety und Security zusammenhängen.

Dr. Alexander Horch:

Der deutsche Begriff Sicherheit umfasst die beiden englischen Begriffe Safety und Security. Dies ist nicht nur sprachlich von Interesse, sondern es ist auch inhaltlich ein geeignetes Bild, um zu verdeutlichen, wie sehr beide Themen heute miteinander verwoben sind. Um sich dem Zusammenspiel von Safety und Security anzunähern, ist es sinnvoll, zunächst einige Begrifflichkeiten zu klären. Es gibt zahlreiche Definitionen von Sicherheit. Ganz allgemein kann man aber festhalten: Sicherheit ist die Abwesenheit von Gefahr. Das bedeutet, ein Zustand ist sicher, wenn keine Gefahren herrschen. Da es gerade bei komplexen Systemen häufig nicht möglich ist, alle Risiken völlig auszuschließen, spricht man in der Industrie davon, dass Sicherheit die Freiheit von unvertretbaren Risiken ist. Hierzu gehört heute definitiv auch das Risiko von Cyber-Attacken. Insbesondere für sicherheitsgerichtete Systeme in der Prozessindustrie spielt die Cyber-Security eine ganz zentrale Rolle, da diese die letzte Verteidigungslinie vor einer möglichen Katastrophe darstellen.

Cyber-Attacken sind also ein ernstzunehmendes Sicherheitsrisiko in der Prozessindustrie?

Dass Industrieanlagen verwundbar sind und ein attraktives Ziel für Cyber-Angriffe darstellen, wissen wir spätestens seit dem Stuxnet-Angriff auf eine Industriesteuerung im Jahr 2010. Cyber-Attacken auf Industrieanlagen gab es seitdem öfters: Etwa der Hacker-Angriff 2013 auf das Kontrollsystem eines Damms nahe New York. In Deutschland wurde 2014 beispielsweise ein Angriff auf ein Stahlwerk durchgeführt – ein Hochofen wurde dabei schwer beschädigt. Auch der Stromausfall in der Ukraine im Dezember 2015 war, wie sich herausstellte, die Folge eine Cyber-Attacke. Man kann festhalten: In den letzten fünf bis zehn Jahren ist durch die zunehmende Digitalisierung das Risiko von Cyber-Attacken auf industrielle Anlagen deutlich gestiegen. Man muss sich darüber im Klaren sein, dass jeder Produktionsprozess Risiken birgt. Zu diesen gehört heute auch die Cyber-Kriminalität. Diese gefährdet nicht nur die Informationssicherheit, sondern in steigendem Maße unmittelbar auch die Anlagensicherheit. Anlagenbetreiber müssen dieses Risiko im Blick haben und aktiv adressieren.

Wie lässt sich vor diesem Hintergrund Sicherheit für Mensch und Anlagen gewährleisten?

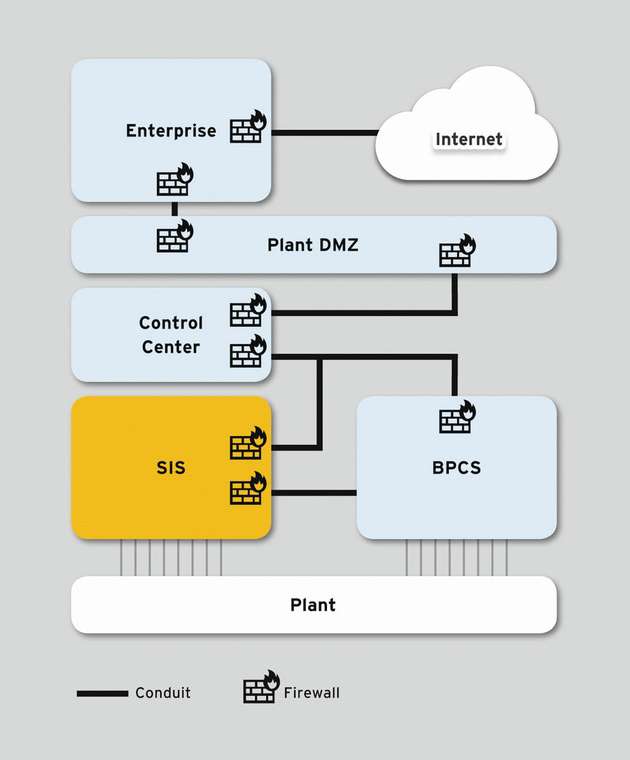

Um in der Fertigung ein hohes Maß an Safety und Security zu erreichen, ist es für Unternehmen in der Prozessindustrie von größter Bedeutung, die Forderung der Normen für funktionale Sicherheit und Cyber-Security nach Trennung von Prozessleit- und Sicherheitssystem umzusetzen. Schließlich steht viel auf dem Spiel: die Gesundheit der Mitarbeiter, die Sachwerte des Unternehmens und die Umwelt. Darüber hinaus sind geeignete Systeme und Maßnahmen zur Steigerung der Cyber-Security zu implementieren. Im Gegensatz zu Systemen der funktionalen Sicherheit, die den Schutz des Menschen zum Ziel haben, schützen diese technischen Informationssysteme vor absichtlicher und ungewollter Manipulation oder vor Attacken, sei es um Produktionsabläufe zu stören oder Industriegeheimnisse zu stehlen.

Welche Rolle spielt die Trennung von Prozessleit- und Sicherheitssystem für die Cyber-Security?

Standardisierte Hardware und Software in der Prozessleittechnik erfordern regelmäßige Patches, um Schwachstellen in Software und Betriebssystem zu beheben. Aufgrund der Komplexität der Softwarearchitektur ist jedoch eine analytische Bewertung der Risiken, die durch ein System-Update entstehen könnten, schwierig bis unmöglich. So können durchgeführte Patches im Prozessleitsystem auch Funktionen des darin integrierten Sicherheitssystems beeinflussen. Das kann fatal sein. Damit in sicherheitsrelevanten Prozessen bei Leitsystem-Patches keine kritischen Fehler mit unabsehbaren Folgen auftreten können, müssen Prozessleit- und Sicherheitssystem technologisch voneinander getrennt werden. Nur so ist garantiert, dass Updates im Leitsystem die funktionale Sicherheit nicht beeinträch-

tigen.

Ist Cyber-Security vor allem ein Softwarethema?

Für eine wirklich wirkungsvolle Cyber-Security reicht es nicht aus, ein vorhandenes Produkt im Nachhinein durch zusätzliche Software-Funktionen zu verbessern. Jede Lösung zur funktionalen Sicherheit muss man von Beginn an im Sinne der Cyber-Security durchdenken und entwerfen. Das gilt für die Firmware ebenso wie für die Anwendungssoftware. Man kann für eine bestmögliche Verteidigung sorgen, indem man Sicherheitssysteme verwendet, die selbst wenige Angriffsmöglichkeiten bieten. Auf den autarken Sicherheitssteuerungen von Hima läuft beispielsweise ein eigenes Betriebssystem, das speziell für sicherheitsgerichtete Anwendungen entwickelt wurde. Dieses umfasst alle Funktionen einer Sicherheits-SPS, verzichtet aber darüber hinaus auf weitere Funktionen. Typische Attacken auf IT-Systeme sind daher nicht erfolgreich. Die Betriebssysteme der Steuerungen werden bereits während ihrer Entwicklung auf ihre Widerstandsfähigkeit gegenüber Cyber-Attacken getestet.

Wie sieht effektiver Schutz vor Cyber-Attacken aus?

In unseren Steuerungen sind Prozessor und Kommunikationsprozessor getrennt, sodass sie selbst im Falle einer Attacke auf den Kommunikationsprozessor eine hohe Betriebssicherheit gewährleisten. Sie ermöglichen den Betrieb verschiedener, physikalisch getrennter Netzwerke auf nur einem Kommunikationsprozessor oder Prozessormodul. So kann der direkte Zugriff auf ein Automatisierungsnetzwerk von einem angeschlossenen Entwicklungsarbeitsplatz verhindert werden. Außerdem lassen sich einzelne, ungenutzte Schnittstellen deaktivieren. Darüber hinaus läuft das Konfigurations-, Programmier- und Diagnose-Tool SILworX in einer Windows-Umgebung, die in einer Weise funktioniert, die es so unabhängig von Windows-Funktionen macht wie möglich. Dieses Konzept ermöglicht einen sicheren Betrieb, ohne Störungen durch andere Programme oder Updates. Es bietet maximalen Schutz vor Bedienfehlern und kreiert ein Set an bewährten Daten-Bausteinen zur Programmierung der Sicherheits-SPS.

Zurück zur funktionalen Sicherheit: Wie wird diese konkret in der Prozessindus-

trie umgesetzt?

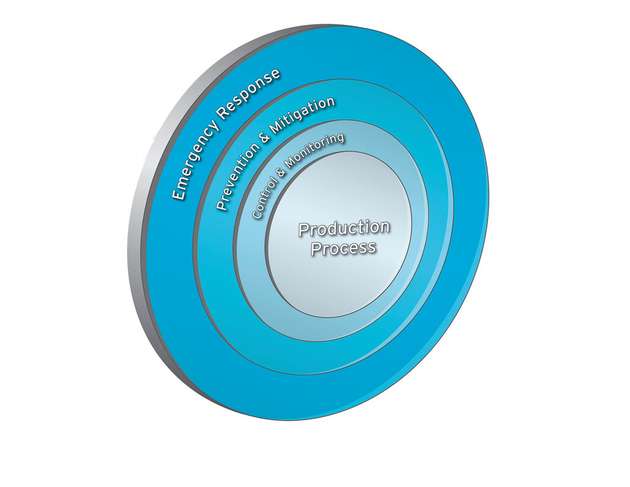

Die Norm IEC 61511 für funktionale Sicherheit definiert klar, wie sich das Risiko von Stillständen und Zwischenfällen bestmöglich reduzieren lässt: Sie verlangt getrennte Schutzebenen für die Bereiche Steuerung und Überwachung, Prävention und Eindämmung sowie Notfallmaßnahmen. Jede dieser drei Ebenen übernimmt bestimmte Teilfunktionen in der Risikominimierung und zusammen reduzieren sie die Gefahren, die vom gesamten Produktionsprozess ausgehen. Darüber hinaus schreibt die Norm für jede Schutzebene Unabhängigkeit, Diversität und physikalische Trennung vor. Um diese Anforderung zu erfüllen, müssen die Funktionen der verschiedenen Ebenen ausreichend unabhängig voneinander sein. Dabei reicht es nicht aus, unterschiedliche I/O-Module für die verschiedenen Ebenen zu verwenden, da Automatisierungssysteme auch von Funktionen in E/A-Bussystemen, CPUs und Software abhängen. Sicherheits- und Prozessleitsystem gelten nur dann im Sinne der Norm IEC 61511 als autarke Schutzebenen, wenn sie auf unterschiedlichen Plattformen, Entwicklungsgrundlagen und Philosophien basieren.

Was heißt das konkret?

Das bedeutet, dass die System-

architektur grundsätzlich so ausgelegt sein muss, dass keine Komponente von der Prozessleitsystem-Ebene und der Safety-Ebene gleichzeitig genutzt werden darf.

Kann es überhaupt funktionale Sicherheit ohne Cyber-Security geben?

Nein. Safety und Security gehören heute untrennbar zusammen. Sowohl die Norm für funktionale Sicherheit in der Prozessindustrie (IEC 61511) als auch die für Cyber-Security (IEC 62443) fordern die Trennung von Sicherheits- und Prozessleitsystem. Diese Unabhängigkeit der Sicherheitssysteme ist nicht nur Grundvoraussetzung für den effektiven Schutz von prozesstechnischen Anlagen, sondern auch aus praktischen und wirtschaftlichen Erwägungen heraus sinnvoll – zum Beispiel, weil sich Lebenszyklen und Veränderungsgeschwindigkeit bei beiden Systemen stark unterscheiden. Anlagenbetreiber haben so die Freiheit, unter verschiedenen Herstellern jeweils die Best-of-Breed-Lösung auszuwählen. Um Sicherheitssysteme wirtschaftlich betreiben zu können, ist die Integration umfassender Betriebs- und Wartungsinformationen notwendig. Trotz der geforderten Unabhängigkeit lassen sich die Systeme von Hima problemlos in alle führenden Prozessleitsysteme integrieren (Independent Open Integration). Dabei übernehmen wir die PLS-SIS-Integration und ermöglichen die gewünschten Funktionen. Die Integration erfolgt über leistungsfähige, herstellerübergreifende Kommunikationsstandards.

Was bietet Ihrer Meinung nach das höchste Maß an Safety und Security in sicherheitskritischen Anwendungen?

Von der Prozessleittechnik unabhängige Systeme, die sich trotz physikalischer Trennung im Sinne der Independent Open Integration einfach in Prozessleitsysteme einbinden lassen, gewährleisten dies am besten. Die Praxis zeigt, dass sie die optimale Lösung darstellen, um die Betriebssicherheit und die Verfügbarkeit von prozesstechnischen Anlagen zu erhöhen und somit die Wirtschaftlichkeit in der Produktion zu verbessern.