Das Risiko, dass feindlich gesinnte Kräfte die stabile Stromversorgung gefährden, besteht in jedem Land. Deshalb gilt der IT-Sicherheit großes Interesse. Viele Lösungen unterstützen die lückenlose Verschlüsselung zwischen der Datenerfassung im Smart Grid und den Scada-Systemen (Supervisory Control and Data Acquisition), die die erfassten Daten analysieren und reagieren. IT-Sicherheit ist hier zweifellos von entscheidender Bedeutung, denn die Daten müssen während der Übertragung durch standardisierte Kryptografieverfahren geschützt werden. Doch selbst bei den leistungsfähigsten Verschlüsselungsmethoden gibt es eine gravierende Sicherheitslücke im Smart Grid: Die Geräte selbst sind auch dann nach wie vor anfällig gegen Angriffe.

Verschlüsselung heißt Sicherheit - oder nicht?

So wichtig kryptografische Tools auch sind, um die Vertraulichkeit und Authentizität der übertragenen Daten und Befehle zu gewährleisten, stellen sie doch nur eine Komponente der Gesamtlösung dar. Den größten Nutzen hat die Verschlüsselung, wenn Daten, die gerade übertragen werden oder sich in einem Speicher befinden, vor Dechiffrierung oder Verfälschung geschützt werden sollen. Einige Seiten vertreten die Ansicht, die Verwendung einer komplexen Hochfrequenz- oder Powerline-Modulation, die nach dem Frequenzsprungverfahren arbeitet, biete ausreichend Sicherheit durch das „Verschleiern” der Daten.

Dieses Hindernis können Angreifer jedoch ganz einfach überwinden. Gelänge es einem Angreifer, einen Befehl zu erstellen, mit dem sich der externe Trennschalter eines Smart Meters öffnen lässt, könnte er so die Stromversorgung vieler Menschen unterbrechen. Das Energieversorgungsunternehmen würde mit Serviceanfragen überhäuft und hätte erhebliche Einnahmeverluste. Darüber hinaus würden für die betroffenen Menschen Unannehmlichkeiten entstehen und in Regionen, die auf Klimaanlagen angewiesen sind, wäre ein solcher Stromausfall unter Umständen sogar lebensbedrohend.

Was aber passiert mit den Daten, bevor sie in den Übertragungskanal gelangen und nachdem sie ihn verlassen? Auf beiden Seiten der Kommunikationskanäle gibt es Chiffrierschlüssel, die die übertragenen Daten ver- und entschlüsseln, authentifizieren oder validieren. Die Datenverschlüsselung ist entscheidend für den Schutz der Informationen, wenn diese von den Sensoren an die Leittechnik übertragen werden. Noch wichtiger aber ist der Schutz der für die Chiffrierung verwendeten geheimen Schlüssel. Werden diese Schlüssel kompromittiert, steht die Sicherheit des Netzwerks auf dem Spiel.

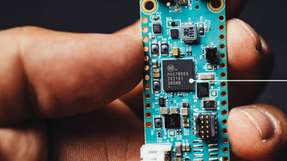

Soll eine umfassendere Sicherheitslösung realisiert werden, ist den Endpunkten im Smart Grid besondere Beachtung zu schenken. Von Finanz-Terminals kennt man die Technologie, die den Schutz der Schlüssel in den Vordergrund stellt und eine mehrstufige Absicherung verwendet, um die in einem Chip abgelegten Schlüssel vor physischen und analytischen Attacken zu schützen.

Neben der Fälschung der im Smart Grid übertragenen Daten und Befehle können Angriffe auf die Stromversorgung auch in Form raffinierter Viren wie Stuxnet erfolgen. Sie können das grundlegende Verhalten der Anlage verändern und sind dabei schwierig aufzudecken. Eine als „Zero-Day-Attacke” bezeichnete Kategorie von Bedrohungen richtet sich gegen Systeme, die gelöscht oder neu programmiert werden können, und bricht damit auf nicht erkennbare Weise in das System ein.

Bedroht sind die Systeme nicht erst nach erfolgter Installation, sondern immer dann, wenn sie dem Risiko einer manipulierten Programmierung ausgesetzt sind - also beispielsweise auch während der Produktion.

Verhältnis von Risiko und Investitionsaufwand

Sicherheitsbewusstes Design ist schwierig und zeitaufwändig und setzt sicherheitsspezifisches Wissen voraus, deshalb ist fraglich, inwieweit sich Investitionen lohnen. Dazu soll der Fall eines bereits installierten Smart Meter betrachtet werden. Da Smart Meter in der Regel in Privathaushalten installiert und damit ungeschützt zugänglich sind, ist es für Außenstehende einfach, sich Zugang zu verschaffen. Wird für die Applikationsverarbeitung und Kommunikation in einem solchen „intelligenten“ Zähler ein konventioneller Mikrocontroller verwendet, ist die Wahrscheinlichkeit groß, dass über die Programmierschnittstelle ein Zugang existiert, der Angreifern ein Auslesen der Zählerstände oder sogar das Umprogrammieren des Zählers ermöglicht. Ausgestattet mit genügend Ressourcen und Zeit, könnte ein Unbefugter sogar ein Programm erstellen, das sich exakt wie das ursprüngliche Programm des Zählers verhält, in Wirklichkeit aber mit verborgenen Viren durchsetzt ist, die die Schlüsseldaten abgreifen oder die Übermittlung der Stromverbrauchsdaten manipulieren können.

Installierte Zähler müssen also geschützt werden, um sicherzustellen, dass ihre Funktionen nicht verändert werden können. Noch anfälliger sind sie allerdings bereits zu einem früheren Zeitpunkt: im Herstellerwerk. Man kann niemals sicher ausschließen, dass Angreifer durch „Social Engineering“ Zugang zum geistigen Eigentum (englisch intellectual property, IP) und zum Fertigungsablauf eines Herstellers erhalten. Mit ausreichend finanziellen Mitteln könnte sich ein Angreifer die Software beschaffen, manipulieren und sie wieder in den Produktionsfluss einschleusen oder sie an einen Mitbewerber verkaufen, der auf unfaire Weise von den Forschungs und Entwicklungsinvestitionen des Konkurrenten profitieren würde.

Lebenszyklus absichern - eine Checkliste

Bei einem gewissenhaften Lebenszyklusdesign werden die Bedrohungen genau in Betracht gezogen, die in jeder einzelnen Phase der Produktentwicklung und -produktion existieren. Daraufhin ist zu entscheiden, ob diese Bedrohungen Gegenmaßnahmen erfordern. Um den Lebenszyklus abzusichern sind verschiedene Überlegungen anzustellen:

Unmanipulierte Halbleiterbausteine beziehen: Hilfreich ist der Bezug über autorisierte Quellen oder per Direktvertrieb, doch es gibt auch kryptografische Verfahren. Mikrocontroller und Smart-Grid-Produkte von Maxim Integrated können werksseitig mit Schlüsseln oder Zertifikaten des Kunden programmiert werden. Damit ist sichergestellt, dass nur der vorgesehene Abnehmer das IC entsperren und programmieren kann.

Geistiges Eigentum schützen: Es sollten ausschließlich signierte, verschlüsselte Codes an Produktionsbetrieb geliefert werden. Dies erfordert einen sicheren Bootloader im System-Mikrocontroller zum Entschlüsseln und Authentifizieren der Software, sobald diese in den Chip geladen wird. Diese Verschlüsselung bietet Schutz vor Rekonstruktion (reverse engineering) und Klonen.

Nur beabsichtigte Codes ausführen: Ein sicherer Bootloader kann digitale Softwaresignaturen nutzen, um die Authentizität des Codes zu verifizieren, bevor die Applikation geladen oder ausgeführt wird.

Vertrauenswürdigkeit von Kommunikationspartnern absichern: Neue Konfigurationen, Firmware-Updates und Befehle sollten stets verschlüsselt und signiert sein, um Gewissheit zu haben, dass sie aus einer vertrauenswürdigen Quelle stammen.Schlüssel im Feld schützen: Es sollten keine Chiffrierschlüssel in einem separaten IC (etwa in einem EEPROM) außerhalb des Bausteins gespeichert werden, in dem sie verwendet werden. Arbeitet man mit einem Sicherheitsmikrocontroller und separatem Applikationsprozessor, müssen die Schlüssel unbedingt in dem sicheren Baustein belassen werden und dürfen nicht an einen anderen Ort gesendet werden. Schlüssel, die über Leiterbahnen übermittelt werden, lassen sich von Angreifern problemlos extrahieren.

Schlüssel innerhalb des Unternehmens schützen: Man sollte Entwicklungsschlüssel für das Design der Sicherheits-Features von Produkten nutzen. Der Zugriff auf die Produktionsschlüssel kann abgesichert werden, indem deren Verwendung durch mehrere Benutzer autorisiert wird. Ein High-Security Module (HSM) kann bei der Umsetzung einiger dieser Verfahrensweisen helfen.

Ein einziger Schwachpunkt darf nicht das gesamte System lahmlegen: Wenn Angreifer mit dem Verschlüsselungsmaterial aus einem einzigen Zähler ins gesamte System gelangen können, werden sie mehr Zeit und Geld in diesbezügliche Bemühungen investieren. Angreifer mit den entsprechenden Ressourcen könnten beispielsweise das IC öffnen und Speicher mit Mikrosonden abtasten, um an die Schlüssel zu gelangen. Es solten deshalb Einzelschlüssel oder asymmetrische Kryptografieverfahren genutzt werden, wie etwa digitale Signaturen nach dem Elliptic-Curve-Prinzip.

Durch die aktuelle Fokussierung auf die rein IT-orientierte Sicherheit bieten sich potenziellen Angreifern vielfältige Möglichkeiten, sich Zugang zu Smart Grids zu verschaffen. Indem man den gesamten Lebenszyklus des Equipments absichert, lässt sich die Sicherheit des Stromnetzes verbessern. Zudem stellt man so Angreifern, die die Stromversorgung unterbrechen wollen, größere Hürden in den Weg.