Der Begriff Safety steht in der Automatisierung für die funktionale Sicherheit von Anwendungen. Die dazu eingesetzten Verfahren schützen sowohl Leib und Leben des Personals als auch vor versehentlichen Fehlbedienungen. Um das zu erreichen, werden häufig Fehlermodelle zugrunde gelegt, die auf statistischen oder sogenannten probabilistischen Methoden beruhen. Mit anderen Worten: Diese Modelle geben an, wie wahrscheinlich es ist, dass ein Risiko eintritt. Auf dieser Basis werden dann entsprechende Gegenmaßnahmen getroffen.

Cybersecurity, also der Schutz von Netzwerken und Daten, ist dagegen in erster Linie auf gezielte Angriffe ausgerichtet. Das heißt, hier geht es nicht wie bei Safety darum, dass ein Fehler beispielsweise mit einer Wahrscheinlichkeit von 1 zu 1000 auftritt und man sich nur um den einen statistischen Fall kümmern muss, sondern dass er durch gezieltes Handeln des Angreifers immer auftritt. Demzufolge ist – wenn ein Angreifer erst einmal alle Hürden überwunden hat – die Wahrscheinlichkeit 1, der Schadensfall tritt also immer ein. Kurzum: Modelle, die davon ausgehen, dass Fehler zufällig passieren, können nicht mehr funktionieren.

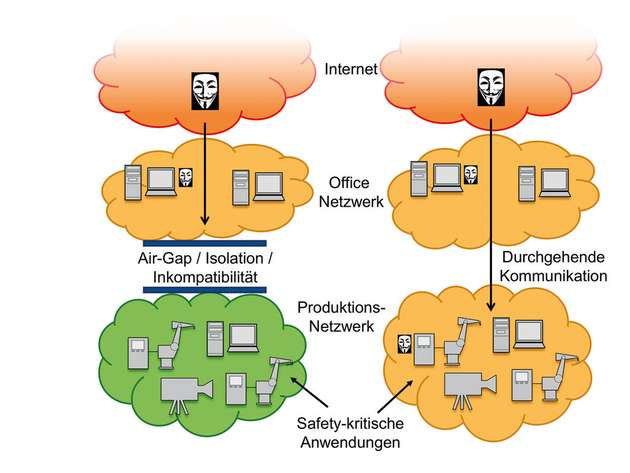

Lange spielte Cybersecurity in der Automatisierung keine Rolle, denn die Produktionsnetzwerke hatten keine Verbindung zur IT-Welt. Das hat sich jedoch seit Anfang der 2000er-Jahre geändert. Welche Gefahren daraus entstehen können, hat Stuxnet bewiesen. Denn mit diesem ausgeklügelten Computerwurm, der Ende des vergangenen Jahrzehnts erstmals eingesetzt wurde, konnten überall auf der Welt Anlagen erfolgreich angegriffen und manipuliert werden.

Im Zuge von Industrie 4. 0 und dem Industrial Internet of Things (IIoT) wachsen die IT- und die Automatisierungswelt immer enger zusammen, wodurch der Grad der Vernetzung von Produktionsanlagen sowie der Einsatz von Standard-Hardware und Standard-Kommunikationsprotokollen aus dem IT-Bereich deutlich zunimmt. Damit steigt zugleich auch das Risiko von Cyberattacken, die sich auch auf Safety-Anwendungen auswirken können.

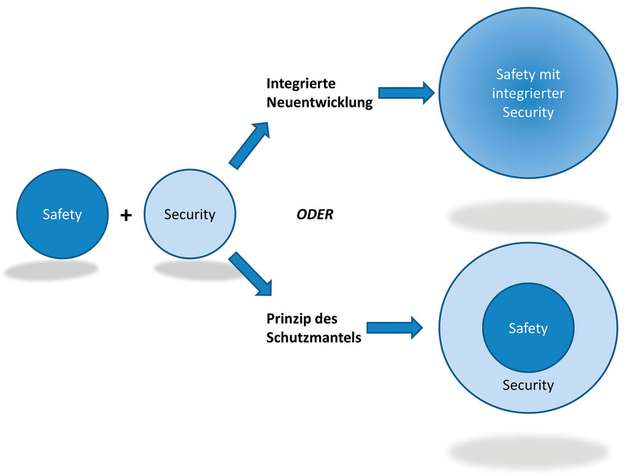

Wie kann darauf reagiert werden? Grundsätzliche gibt es zwei Möglichkeiten: Zum einen kann Cybersecurity von vornherein in die Safety-Verfahren, die bisher vor allem auf redundante Systeme setzen, integriert werden. Das wäre jedoch nicht nur eine technische Herausforderung, sondern auch sehr kostspielig, weil dazu völlig neue Security-Mechanismen unter Berücksichtigung von Safety entwickelt werden müssten. Die andere Möglichkeit besteht darin, Cybersecurity nach wie vor als separates Thema zu betrachten und Konzepte zu entwickeln, die Safety-Anwendungen rundum schützen.

Bei diesem Ansatz, der auch in der internationalen Standardisierung favorisiert wird, legt sich Cybersecurity gleichsam wie ein Schutzmantel um den Kern einer Safety-Anwendung. Hierzu lassen sich bewährte Verfahren einsetzen, mit denen sowohl das Risiko von Angriffen auf ein Netzwerk als auch auf Maschinen und Anlagen kontrolliert werden kann. Zu ihnen gehören beispielsweise Defense in Depth (tief gestaffelte Verteidigung) und Zones and Conduits (Kommunikationszonen und Übergänge), die dafür sorgen, dass ein Angreifer mehrere Sicherheitsebenen überwinden muss und selbst dann nur Zugang zu einem bestimmten Bereich erlangt, während das übrige Netzwerk – und somit auch die darüber angebundenen Anwendungen – geschützt bleibt.

Verteidigung wie bei den Rittern

Diese Verfahren beruhen auf Strategien, die unter anderem auch schon beim Bau von Burgen angewendet wurden. Auch dort waren besonders gefährdete Bereiche zusätzlich geschützt, etwa durch Wassergräben oder mehrere Mauern und Türme. Außerdem wurden manche Bereiche mit Toren, Zugbrücken und eiserne Fallgittern voneinander getrennt, damit Belagerer immer wieder neue Hindernisse überwinden mussten.

Um Netzwerke noch sicherer zu machen, sollte das Defense-in-Depth-Verfahren mit verschiedenen Security-Mechanismen wie unterschiedlichen Firewalls oder Zugangskontrollen, die sich direkt um die Safety-Anwendungen herum platzieren lassen, variabel kombiniert werden. Aufgrund des bereits angesprochenen Zusammenwachsens von IT- und Automatisierungswelt wird es für Angreifer immer leichter, bis hinunter in die Feldebene vorzudringen. Früher gab es einfach keine Übergänge zwischen dieser Ebene und der Steuerungs- sowie der Managementebene, auf der das ERP-System läuft. Andererseits hat damals aber auch niemand an intelligente Prozesse gedacht, die eine flexible Produktion ermöglichen, mit der etwa je nach Auftragslage heute kundenspezifische Produkte in Massenfertigung und morgen in Stückzahl eins hergestellt werden können.

Die Kombination macht's

Durch das Zusammenwirken von Defense in Depth, Zones and Conduits und unterschiedlicher Security-Mechanismen lassen sich Maschinen und Anlagen auch in der vernetzten Produktionswelt von heute maßgeschneidert schützen, ohne dass dazu die bewährten Safety-Verfahren geändert werden müssen. Durch eine logische Trennung von Verbindungen lässt sich die Uhr der technischen Entwicklung wieder auf die Zeit zurückstellen, als IT und Automatisierung sozusagen noch zwei Paar Schuhe waren. Allerdings müssen die Anwender das Thema Cybersecurity ernst nehmen und dürfen sich nicht darauf verlassen, dass schon nichts passieren wird.

.jpg)